L'administration fédérale suisse fait l'objet d'une attaque informatique

La Suisse a été victime d’une cyberattaque ce lundi 12 juin. Plusieurs sites gouvernementaux n’étaient pas disponibles lundi après-midi. C’est la deuxième attaque en moins d’une semaine. Et les auteurs sont encore une fois les mêmes : des hackers pro-russes, mécontents de la position de la Suisse face à la guerre en Ukraine.

Table of Contents (Show / Hide)

Plusieurs sites internet de l’administration fédérale étaient indisponibles ce lundi. En cause: une attaque massive, mais peu sophistiquée, menée par des hackers proches de Moscou

La Suisse continue d’être la cible de cyberattaques. Et ces agressions ont des effets de plus en plus visibles. Après l’attaque contre le site web du parlement en milieu de semaine dernière, ce sont plusieurs sites internet de l’administration fédérale qui étaient paralysés par une cyberattaque ce lundi matin. Derrière cette agression se trouveraient des hackers proches du pouvoir en Russie.

C’est la Confédération elle-même qui a signalé cette agression par un communiqué, affirmant que plusieurs sites web de l’administration fédérale et d’entreprises proches de la Confédération étaient inaccessibles. Le portail du gouvernement suisse www.admin.ch est quant à lui resté accessible.

La Confédération se veut rassurante, affirmant que «les spécialistes de l’administration fédérale ont rapidement remarqué l’attaque» et qu’ils «prennent des mesures pour rétablir l’accessibilité des sites web et des applications le plus rapidement possible». Le Centre national pour la cybersécurité (NCSC) analyse actuellement l’attaque et «définit les mesures à prendre».

Attaque basique

Deux éléments sont d’ores et déjà intéressants: on connaît non seulement le type de l’attaque qui a été perpétrée, mais aussi le groupe qui a revendiqué ce délit. Le moyen employé est une attaque dite de «déni de service distribué» (DDoS). Le principe est très simple: il s’agit, pour les agresseurs, de bombarder les sites web ciblés de millions de requêtes, de manière à les rendre indisponibles durant une certaine période. Ce sont des attaques qui ne nécessitent pas des moyens importants, qui peuvent être réalisées facilement et qui ont une durée limitée: une fois que la cause est établie, il est relativement aisé de contrer les attaques par DDoS. Il n’y a a priori ni infiltration dans les systèmes informatiques, ni vol de données.

Steven Meyer, directeur de la société de cybersécurité Zendata, basée à Genève, assimile ce type d’attaque à une manifestation dans la rue. «C’est un peu comme si les hackers bloquaient l’accès à un bâtiment durant un certain temps, puis les forces de l’ordre interviennent et il y a un retour à la normale. C’est un peu une attaque des années 1990 ou 2000, qui fait du bruit, qui est reprise dans les médias, mais qui n’a pas d’autre incidence que de bloquer l’accès à un site.» Selon le spécialiste, il existe des moyens très simples pour filtrer le trafic avant qu’il atteigne le site web attaqué, pour mettre fin rapidement à la cyberagression.

Lien avec le Kremlin

Autre point intéressant, l’identité supposée des attaquants. Le groupement NoName a revendiqué en ligne cette attaque. Ce groupe était également à l’origine de l’attaque sur parlament.ch rendue publique la semaine dernière», écrivait lundi l’administration fédérale. C’est, en plus, le même groupe qui avait conduit un type d’attaque comparable contre le site web du parlement français en mars dernier. Ce groupe de hackers se serait constitué après les débuts de l’invasion russe de l’Ukraine afin de soutenir le régime de Moscou.

Selon Steven Meyer, le groupe NoName est réputé pour être constitué de nationalistes russes. «Ce qu’ils font surtout, ce sont des attaques basiques de type DDoS. Ce qui est intéressant, c’est qu’ils synchronisent parfois leurs attaques avec un autre groupe, Killnet, qui, lui, est officiellement un bras armé du Kremlin. Il y a donc une véritable proximité avec le pouvoir russe.» L’attaque contre l’administration fédérale a été revendiquée sur des chaînes Telegram par NoName, avec des allusions claires au fait que la Suisse reprend des sanctions européennes contre la Russie. Rappelons par ailleurs que le président ukrainien, Volodymyr Zelensky, doit s’adresser par vidéo au parlement suisse ce jeudi 15 juin à 14h en marge de la session.

Acteur suivi de près

Stéphane Duguin, directeur du CyberPeace Institute de Genève, suit de près le groupe NoName: «C’est l’acteur le plus actif que nous suivons et documentons sur notre plateforme Cyber Attacks inTimes of Conflict #Ukraine puisque ce groupe effectue entre environ six et dix attaques DDoS quasiment chaque jour de la semaine. NoName s’attaque principalement à des pays non belligérants pour des raisons géopolitiques. Les pays visés sont des pays de l’OTAN qui soutiennent l’Ukraine, soit avec des livraisons d’armes ou bien avec des sanctions contre la Fédération de Russie.» Selon Stéphane Duguin, NoName publie quasi systématiquement un message qui explique pourquoi le groupe a choisi tel pays pour une nouvelle campagne DDoS sur leur chaîne Telegram.

Enquête sur la rétractation de Ziad Takieddine: Nicolas Sarkozy doublement mis en examen

Enquête sur la rétractation de Ziad Takieddine: Nicolas Sarkozy doublement mis en examen

raids israéliens sur Khan Younès au lendemain du "désastre" des réservistes tués

raids israéliens sur Khan Younès au lendemain du "désastre" des réservistes tués

Yémen cherche un passage pour atteindre la Palestine

Yémen cherche un passage pour atteindre la Palestine

L’Algérie rejette une demande française de survoler son espace aérien pour intervenir au Niger

L’Algérie rejette une demande française de survoler son espace aérien pour intervenir au Niger

Qu’attend Biden des attaques américaines contre les positions des forces de Résistance ?

Qu’attend Biden des attaques américaines contre les positions des forces de Résistance ?

L’Assemblée générale a reconnu « l’injustice historique » qui a frappé le peuple palestinien

L’Assemblée générale a reconnu « l’injustice historique » qui a frappé le peuple palestinien

La meilleure façon d'arrêter de fumer – selon les conseils des médecins et ma propre expérience - 100% garantie

La meilleure façon d'arrêter de fumer – selon les conseils des médecins et ma propre expérience - 100% garantie

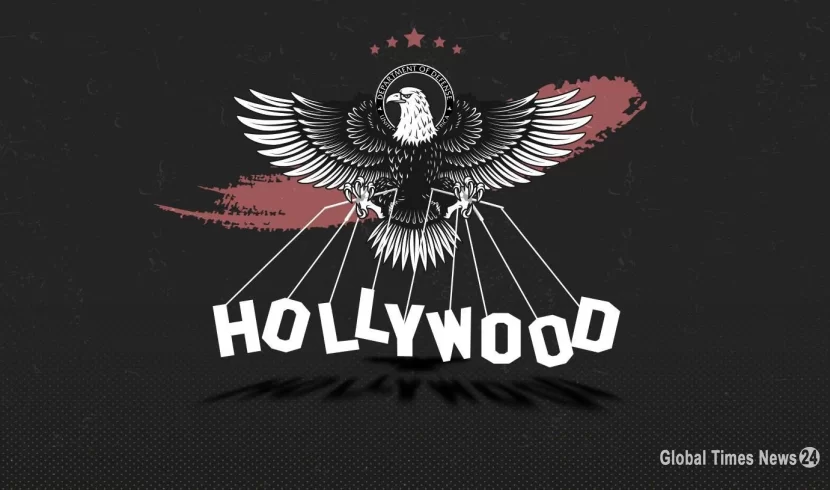

Quand le Pentagone dicte ses scénarios à Hollywood pour dissimuler les crimes de guerre du militarisme américain

Quand le Pentagone dicte ses scénarios à Hollywood pour dissimuler les crimes de guerre du militarisme américain

France: un hôpital victime d’une cyberattaque, les hackers exigent 10 millions de dollars

France: un hôpital victime d’une cyberattaque, les hackers exigent 10 millions de dollars

Face cachée des Émirats arabes unis : le rapport de HRW

Face cachée des Émirats arabes unis : le rapport de HRW